鍵マークはSSL化されている証拠

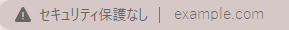

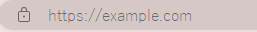

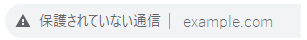

ブラウザで検索をしたり、URL(アドレス)を入力してWEBサイトを開くと、多くの場合URLの先頭に鍵マークがついています。この鍵マークは、そのWEBサイトがSSL化されていることを意味します。ブラウザごとに表示は若干異なりますが、SSL化されていないと、「!」マークや斜線がついた鍵マークなどの警告が表示されます。

代表的なブラウザの表示例をいくつか載せます。

・Microsoft Edge の場合

・Google Chrome の場合

・Firefox の場合

Secure Sockets Layer の略で、インターネット上におけるブラウザとサーバ間でのデータの通信を暗号化し、送受信させる仕組みのことです。SSLが導入されていると、通信データは保護され、第三者が盗み見しようとしてもデータの内容を解読することができません。また、そのWEBサイトから送信されるデータは暗号化されることが保証されます。

インターネット上で送受信される氏名・住所・メールアドレスなどの個人情報や、ショッピングの決済に必要なクレジットカード情報、ログインに必要なID・パスワードといった情報は、常に悪意ある第三者から狙われています。SSLは、これらの重要な情報を悪意ある第三者による盗聴を防いだり、送信される重要な情報の改ざんを防ぐ役割を持っています。

この説明からわかるように、WEBサイトをSSL化する目的は、通信データを暗号化して安全にやり取りできるようにすることで、クレジットカード情報などの個人情報を悪意ある第三者から守るためです。

数年前まではサーバやパソコンなどの性能に技術的な限界から、SSL化すると通信速度の低下が起きていました。そのため、暗号化の対応は必要最低限のページのみに限定されていましたが、昨今では技術が向上して通信速度の問題が解消されたことから、インターネットを通る全てのデータを暗号化しようという動きが急速に広まっています。その中で、WEBサイトのすべてのページをSSL化する「常時SSL化」の対応をするところも増えています。

安全意識の高まりを受けてSSL化が必須の流れにある

ブラウザ側でもSSL化していないWEBサイトに冒頭で紹介したような警告を表示するようになりました。ユーザー側のインターネット上での個人情報保護に対する意識も高まっており、ブラウザの警告表示は一つの判断材料になって、SSL化していないWEBサイトは利用者から敬遠される傾向にあるようです。

さらに、Googleなどの検索エンジンを提供するベンダー側でも、検索による順位付けをする際にSSL化されたWEBサイトを優遇すると明言しています。

こうした流れから、WEBサイトのSSL化は必須になりつつあると言えそうです。

URLのhttpとhttpsの違いは?

WEBサイトを表示する基本的な仕組みは、 ブラウザなどのクライアントからサーバに対して操作するコマンドを送ると、 それに応じた結果のデータがサーバから送られてきます。その送られてきたHTMLや JPEG(画像ファイルのデータ形式)などのデータをきれいに成形して表示させるのが、ブラウザの仕事です。

Hyper Text Markup Language の略で、 WEBページを記述するための言語のこと。

このブラウザとサーバ間でデータを送受信する際に使われるのがHTTPによる通信です。

Hyper Text Transfer Protocol の略で、インターネット上でWEBサーバとクライアント(パソコン上のアプリケーション等)が、 HTMLで書かれた文書などの情報をやりとりする時に使われるプロトコル(通信手段)を意味します。

しかし、HTTPではデータが暗号化されていないため、 通信経路のどこかで内容を見られてしまう可能性があります。 第三者に知られたくない情報をやりとりする時は、暗号化された通信手順で行うのが有効です。その手段が、HTTPにSSLを加えたHTTPSになります。

アクセスしたWEBサイトがHTTP通信になっている場合のURLは「http://・・・」と表示され、HTTPS通信の場合は「https://・・・」と表示されます。ブラウザによっては、SSL化されていると冒頭で紹介したような鍵マークなどの表示になり、httpやhttpsの部分の表示が省略されるケースもあります。

SSL化するには?

WEBサイトをSSL化する場合、通信の暗号化に必要な鍵とWEBサイトの運営者の情報が含まれた「SSLサーバ証明書」を取得して、サーバに設定する必要があります。

SSL通信で使う「サーバの身元を保証する電子証明書」で、ブラウザとサーバ間の通信データを暗号化するために必要な鍵が含まれています。WEBサイトの運営者が実在することなどを確認し、GMOグローバルサインなどの認証局から発行されます。

SSLサーバ証明書には、暗号化通信に必要な鍵の他に、WEBサイトの所有者の情報や、発行者の署名データが含まれています。

SSLサーバ証明書の役割

・通信データの暗号化

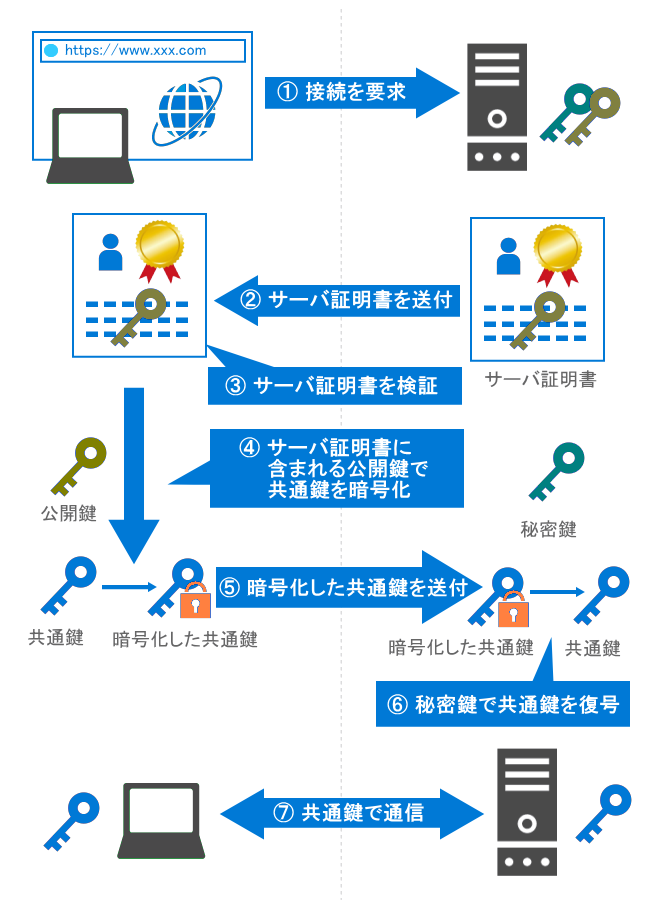

SSL通信では2つの鍵(共通鍵暗号方式・公開鍵暗号方式)を使い、ブラウザとサーバ間で個人情報や決済情報などの通信データを安全に送受信します。ブラウザ側ではサーバから送付されるサーバ証明書に含まれる公開鍵で共通鍵を暗号化して送付、受け取ったサーバ側は暗号化された共通鍵を秘密鍵を使って復号化します。この共通鍵を使って暗号化したデータをやり取りします。暗号化された共通鍵は、SSLサーバ証明書を導入したサーバで保持する秘密鍵のみでしか復号化できず、悪意ある第三者からの盗聴を防ぐ仕組みになっています。

AES(Advanced Encryption Standard の略)とも呼ばれ、共通鍵暗号方式の暗号化アルゴリズムの1つです。ある鍵を使ってデータを暗号化し、同じ鍵を使ってデータを復号化します。同じ鍵を使うので「共通」の鍵暗号方式と呼ばれます。

この方式は、ファイルやデータを暗号化する計算が単純なため処理速度が速いというメリットがあります。その反面、データをやり取りする人ごとに鍵を作られなければならず、鍵の作成や管理に手間がかかることがデメリットです。また、送信した鍵が第三者に盗まれると、その鍵を使ってデータを復号されてしまうため、作成した鍵をどのように渡すかが課題になります。

RSAとも呼ばれます。RSAは、このアルゴリズムを作った開発者3名の頭文字から取られています。

この方式では、暗号化する鍵を「公開鍵」、復号化する鍵を「秘密鍵」と呼び、いずれもデータの受信者側が作るのが特徴です。公開鍵はインターネット上で公開されるため、名前の由来になっています。送信者側は受信者側が公開した鍵を使ってデータを暗号化して送り、受信者側は自分が持っている秘密鍵で復号します。鍵のやり取りは一切発生しないため盗まれる危険がなく、安全性の高い暗号方式になっています。

データを送りたい人は誰でも公開鍵を使って暗号化することが可能で、送る先ごとに鍵を増やす必要がないため、管理が楽なのがメリットです。その反面、データの暗号化に複雑な計算を必要とするため、処理速度が遅いことがデメリットです。

・運営者の実在性を確認可能にする

SSLサーバ証明書の発行には、認証局(CA:Certification Authority デジタル証明書の発行・管理を行う機関)が、対象のWEBサイトのドメイン(コモンネーム)の使用権の確認と、WEBサイトの運営者(組織)の実在性について審査を行います。

「実在する運営者(組織)によって運営されている本物のWEBサイト」であることが認証局によって認証され、ユーザーは自分がアクセスしたWEBサイトが、安心して利用できるサイトであることを確認できます。

SSLサーバ証明書の種類

SSLサーバ証明書には、サイト運営者(組織)の認証内容により3つのレベルに分かれています。

申請者が証明書に記載のあるドメイン(コモンネーム)の使用権を所有していることを確認し発行される証明書です。証明書に記載されるコモンネーム(URL)は偽装できません。このため、ユーザーは証明書(サイトシール)を確認することで、 自分がアクセスしているWEBサイトのコモンネーム(URL)が正しいか否かを知ることができます。

比較的に低価格でスピード発行されるのが特徴で、個人事業主の取得も可能です。

認証レベル:3つの中で一番低いレベル

認証項目 :ドメイン名の利用権

主な用途 :期間限定で使用するキャンペーンページ、特定の人が利用する組織内のサイト、メールサーバ・FTPサーバなど

組織が法的に存在し、証明書に記載されるドメインの所有者であることを確認し発行される証明書です。証明書に記載される組織名は偽装できないため、WEBサイトにアクセスするユーザーは、証明書(サイトシール)を確認することで、自分がアクセスしたURLの運営組織を知ることができます。

認証レベル:中レベル

認証項目 :ドメイン名の利用権、組織の法的実在性

主な用途 :お問い合わせや資料請求などのコーポレートサイト、SNS・会員制サイト、自社内や学内など組織内利用に限定した組織内のサイトなど

EVは、Extended Validation の略で、証明書に記載されるドメインの所有者と運営組織の法的実在性の確認の他、組織の所在地や申し込み意思と権限を確認し、発行される証明書です。EV認証は世界標準の認証ガイドラインがあり、サーバ証明書の中で最も厳格な審査が行われます。

EV認証を導入したWEBサイトは、アドレスバーにそのWEBサイトの運営組織が表示され、色も緑色になります。ユーザはアドレスバーを一目見るだけ(※)で、自分がアクセスした先の運営組織を知ることができます。

認証レベル:3つの中で一番高い

認証項目 :ドメイン名の利用権、組織の法的・物理的実在性、組織の運営、承認者・署名者の確認

主な用途 :決済情報など個人情報を保護したいオンラインショップ、フィッシング詐欺やなりすましを防ぐ必要があるネット銀行やネット証券、Cookie盗聴を防止して常時SSL化・ブランド力を強化したいサイトなど

※現在(2023年12月時点)は、アドレスバーには組織名は表示されず、鍵マーク部分をクリックすると詳細の中に表示されるなど、ほとんどのブラウザで変更になっています。

実は今はSSLではなくTLS?

SSLは1994年にアメリカのネットスケープコミュニケーションズ社によって開発されたものですが、最初のバージョンであるSSL1.0は脆弱性が見つかったため、結局リリースされませんでした。その後、同じ年にSSL2.0が無事にリリースされ、1995年にはセキュリティ上の問題を修正したSSL3.0がリリースされました。

1996年以降、SSLの標準化はネットスケープコミュニケーションズ社からインターネット技術の標準策定組織であるIETF(The Internet Engineering Task Force)のワーキンググループに移管され、SSLの後継プロトコルとしてTLS(Transport Layer Security)が開発されることになります。1999年にはSSL3.0とほぼ同等のTLS1.0が発表され、2006年にはセキュリティ機能を強化したTLS1.1が、そして2008年には暗号アルゴリズムの移行のための技術を導入したTLS1.2がリリースされました。現在最新のバージョンは2018年8月にリリースされたTLS1.3です(2023年12月時点)。

現在ではTLSが主流になりSSL自体はほとんど使われなくなっていますが、言葉だけがそのまま使われており、TLSであってもSSL、もしくは、SSL/TLSと呼ばれています。

SSL/TLSの必要性

現在のWEBサイトの運営においては「なりすまし」「盗聴」「改ざん」のリスクが常時つきまとい、フィッシングサイトによる詐欺被害も後を絶ちません。インターネットのサービスが当たり前に利用されるようになった今、インターネット上で送受信される個人情報や決済情報などの重要なデータを、悪意ある第三者から守ることは運営者側の責任とも言えます。

SSL/TLSを導入してインターネット上でやり取りされる重要なデータを守り、安心してWEBサイトを利用してもらえるようにすることでユーザ離れを防ぎ、結果として機会損失を回避することにつながります。